Publications

-

Cloud Security Guidance

Devenu une notion inévitable et populaire ces dernières années, le cloud est passé d’un concept brumeux et risqué à la stratégie ICT « du futur » vers laquelle toute organisation va tôt ou tard se tourner. Avec un budget ICT sous pression, le gouvernement est aussi séduit par les possibilités offertes par le cloud. Outre la réduction des

-

Pourquoi les “password managers” ne sont pas si sûrs qu’on le pense

Ces dernières années ont vu naître une multitude d’applications et services web, que ce soit les réseaux sociaux, emails, messageries instantanées ou encore home banking. Pour s’y connecter, ces services choisissent généralement l’authentification simple login/password où l’identifiant ou login de l’utilisateur est prédéterminé (p.ex. les initiales de son nom ou son email), et où l’utilisateur doit

-

Wearable devices : hype ou flop ?

Si vous n’avez jamais entendu parler du terme anglais wearable devices, vous en connaissez certainement quelques exemples. Ils font partie de la grande famille des objets dits « connectés », c’est-à-dire équipés de capteurs ou senseurs, d’un mini-ordinateur interne et d’une connexion sans fil, afin de collecter et transmettre des données environnantes à un ordinateur, smartphone ou

-

Advanced Persistent Threats – Etat de l’Art

Depuis quelques années, le monde de la sécurité informatique doit faire face à un nouveau type de cyber-attaques très sophistiquées appelé APT, sigle pour « Advanced Persistent Threats ». Au vu des préjudices que peuvent causer les APT, tout organisme et entreprise doit se tenir au courant de cette récente problématique. L’objectif de cette research note est

-

GoodReader 3.20.0 – File sync application and viewer

GoodReader est une application pour les iPad développée par la société Good.iWare Ltd. La version présentée dans ce Quick Review est la version 3.20.0 publiée le 6 janvier 2014. Cette application permet le visionnage de documents (p.ex. pdf, Microsoft Office, ou encore tout format d’images/photos/vidéos) et la mise en place d’une synchronisation entre : un espace

-

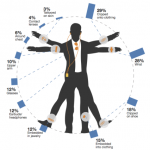

Social engineering : watch out because there is no patch for human stupidity

Depuis quelques années, la communauté d’experts en sécurité informatique a officialisé un nouveau type d’attaques très tendance : les Advanced Persistent Threats (APT). Cette terminologie fait référence aux techniques et méthodologies qui peuvent être utilisées par un groupe d’individus pour perpétrer une attaque de longue durée sur une cible bien définie. Ainsi une APT vise à

-

FolderSync 2.5.9 – File sync application

FolderSync est une application pour les appareils mobiles avec un système Android qui est développée par la société Tacit Dynamics. Cette application permet la mise en place d’une synchronisation entre : un espace de stockage situé sur un serveur distant (p.ex. cloud public ou privé) et des dossiers locaux se situant sur la carte mémoire d’un

-

Le b.a.-ba de la RFID

Souvent référencée comme la nouvelle tendance, l’identification par radiofréquence (RFID) est une technologie sans contact qui permet d’identifier et/ou d’authentifier à distance et sans contact visuel des transpondeurs, communément appelés « tags » ou « étiquettes ». Utilisée pour la première fois durant la Seconde Guerre Mondiale, on la retrouve aujourd’hui dans de nombreuses applications

-

Het ABC van RFID

Radiofrequentie-identificatie (RFID) wordt vaak bestempeld als een nieuwe trend. RFID is een contactloze technologie waarmee op afstand en zonder visueel contact transponders, in het algemeen “tags” genoemd, geïdentificeerd en/of geauthenticeerd kunnen worden. Deze technologie werd voor het eerst gebruikt tijdens de Tweede Wereldoorlog, en wordt vandaag gebruikt voor tal van toepassingen zoals bij het openbaar

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design