Research blog

-

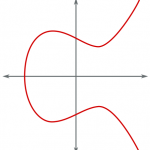

Elliptic Curve Cryptography for dummies 1: introduction

La cryptographie sur courbes elliptiques, ou Elliptic Curve Cryptography (ECC) en anglais, est un des plus puissants types de cryptographie utilisée aujourd’hui. On retrouve cette technologie dans de nombreux exemples du quotidien, tels que dans le protocole HTTPS d’un grand nombre de sites web ou dans certaines cartes d’identité (p.ex. pour la méthode de signature

-

De Mobiele Burger – Consument en leverancier van data

Overheden trachten meer en meer de burger te betrekken bij het creëren van maatschappelijke meerwaarde. Dit heet dan citizen engagement, of burgerparticipatie in het Nederlands. Burgers hebben inderdaad een aantal voordelen t.o.v. de overheid: ze zijn flexibeler, met meer en kunnen soms zeer creatief uit de hoek komen. In combinatie met technologische evoluties ontstaan er

-

Comment Facebook sait où vous allez, en vrai comme sur le net

Facebook traîne la réputation un peu sulfureuse de savoir beaucoup de choses à propos de ses utilisateurs, voire même de tout internaute, même s’il n’en est pas membre. Quelques articles précédents en font état (1, 2, 3). Nous allons présenter ici deux techniques utilisées par Facebook (et bien d’autres) leur permettant d’une part de (souvent) savoir

-

Research Radar 2015

Research Radar 2015 ________________________________________________ Chaque année, en collaboration avec les membres de Smals, la section Recherche redéfinit ses priorités, en fonction de l’évolution des technologies, des besoins de l’eGov mais également en fonction de l’expertise de ses collaborateurs. L’exercice se fait au travers de quatre “radars”, où des sujets sont classés en fonction de leur

-

Le business analyst : un rôle à ne pas sous-estimer

Si la nécessité de la fonction d’analyste fonctionnel (functional analyst) est universellement reconnue dans la sphère IT, la fonction de business analyst est plus méconnue et la distinction entre les deux fonctions souvent mal comprise. Je vais tenter ici de la clarifier. Bien entendu, dans le cadre d’un blog, je ne peux que survoler le sujet. La vision dégagée

-

I’m dreaming of a digital Xmas

Pour clôturer 2014 en beauté, une fois n’est pas coutume, Smals Research a interviewé un invité de marque auquel on ne peut pas échapper durant ces fêtes de fin d’année : le Père Noël. Smals Research : Père Noël, bonjour ! Nous savons que vous êtes débordé durant cette période critique de l’année. Donc merci de nous recevoir

-

Slides Cloud Security Guidance

Onze infosessies van 9 en 11 december jl. hebben veel interesse opgewekt binnen de overheid. Meer dan 120 personen hebben de infosessies bijgewoond, ondanks de problemen door de stakingen. Wij danken u voor uw aanwezigheid en interesse ! Velen onder u hebben gevraagd om over een elektronische kopie van de slides te kunnen beschikken. U kan deze hier

-

Cloud Security Guidance

Devenu une notion inévitable et populaire ces dernières années, le cloud est passé d’un concept brumeux et risqué à la stratégie ICT « du futur » vers laquelle toute organisation va tôt ou tard se tourner. Avec un budget ICT sous pression, le gouvernement est aussi séduit par les possibilités offertes par le cloud. Outre la réduction des

-

De Frameworks Blob

Over de evolutie van Web Development. Tegenwoordig gebruikt men voor het bouwen van een website of web-applicatie technologie die heel anders is dan 20, 10, of zelfs 5 jaar geleden. Anderzijds zijn er een paar zaken nog altijd hetzelfde. Bovendien gebruikt men deze technologie om steeds nieuwe, en vaak complexere en mooiere sites en applicaties te bouwen

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design