Blog post

-

“Datamining zorgt voor ongelijke behandeling en reduceert controleurs tot aapjes”: een reactie

Een artikel in DeMorgen kopt: “Slimme software herleidt belastingcontroleurs ‘tot aapjes’”, en daaronder: “Digitale selectie zorgt voor ongelijke behandeling belastingplichtigen”. We begrijpen uit het artikel dat Financiën zich voor haar controles nu voor 80% baseert op risicoprofielen die door datamining naar voren worden geschoven, en dat dit tot grote frustratie leidt bij inspecteurs en controleurs.

-

Processchema’s: Hou het simpel!

In de praktijk wordt voor het uittekenen van processen nagenoeg steeds gebruik gemaakt van de standaard BPMN (Business Process Model and Notation). Deze standaard bevat een aantal elementen die zowel voor business als voor technische users intuïtief zeer duidelijk zijn. Onder meer het simpele feit van het horizontaal plaatsen van swimlanes in een schema in

-

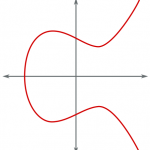

Elliptic Curve Cryptography for dummies 1: introduction

La cryptographie sur courbes elliptiques, ou Elliptic Curve Cryptography (ECC) en anglais, est un des plus puissants types de cryptographie utilisée aujourd’hui. On retrouve cette technologie dans de nombreux exemples du quotidien, tels que dans le protocole HTTPS d’un grand nombre de sites web ou dans certaines cartes d’identité (p.ex. pour la méthode de signature

-

De Mobiele Burger – Consument en leverancier van data

Overheden trachten meer en meer de burger te betrekken bij het creëren van maatschappelijke meerwaarde. Dit heet dan citizen engagement, of burgerparticipatie in het Nederlands. Burgers hebben inderdaad een aantal voordelen t.o.v. de overheid: ze zijn flexibeler, met meer en kunnen soms zeer creatief uit de hoek komen. In combinatie met technologische evoluties ontstaan er

-

Comment Facebook sait où vous allez, en vrai comme sur le net

Facebook traîne la réputation un peu sulfureuse de savoir beaucoup de choses à propos de ses utilisateurs, voire même de tout internaute, même s’il n’en est pas membre. Quelques articles précédents en font état (1, 2, 3). Nous allons présenter ici deux techniques utilisées par Facebook (et bien d’autres) leur permettant d’une part de (souvent) savoir

-

Le business analyst : un rôle à ne pas sous-estimer

Si la nécessité de la fonction d’analyste fonctionnel (functional analyst) est universellement reconnue dans la sphère IT, la fonction de business analyst est plus méconnue et la distinction entre les deux fonctions souvent mal comprise. Je vais tenter ici de la clarifier. Bien entendu, dans le cadre d’un blog, je ne peux que survoler le sujet. La vision dégagée

-

I’m dreaming of a digital Xmas

Pour clôturer 2014 en beauté, une fois n’est pas coutume, Smals Research a interviewé un invité de marque auquel on ne peut pas échapper durant ces fêtes de fin d’année : le Père Noël. Smals Research : Père Noël, bonjour ! Nous savons que vous êtes débordé durant cette période critique de l’année. Donc merci de nous recevoir

-

De Frameworks Blob

Over de evolutie van Web Development. Tegenwoordig gebruikt men voor het bouwen van een website of web-applicatie technologie die heel anders is dan 20, 10, of zelfs 5 jaar geleden. Anderzijds zijn er een paar zaken nog altijd hetzelfde. Bovendien gebruikt men deze technologie om steeds nieuwe, en vaak complexere en mooiere sites en applicaties te bouwen

-

Het Dilemma van Estland – Waarheen met de gevoelige overheidsdata?

Estland met hoofdstad Tallinn is één van de drie Baltische staten en telt een kleine 1.300.000 inwoners, zeg maar een gemiddelde Vlaamse provincie. Desondanks speelt de overheid een voortrekkersrol wat betreft informatisering. Zo is er Mobiil-ID, een SIM gebaseerde oplossing waarmee de burgers zich met hun mobiel toestel kunnen identificeren naar (internet)diensten van zowel overheden

-

Facebook : peut-on vraiment cacher sa liste d’amis ?

Dans notre article précédent, nous avons montré que beaucoup d’information pouvait être trouvée rien qu’en parcourant la liste d’amis Facebook de quelqu’un, et en analysant les relations d’amitié entre ceux-ci. Il semble donc raisonnable de penser qu’il est prudent de rendre sa liste d’amis privée, ou à tout le moins uniquement accessible à ses propres amis.

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design