Blog post

-

Social engineering : watch out because there is no patch for human stupidity

Depuis quelques années, la communauté d’experts en sécurité informatique a officialisé un nouveau type d’attaques très tendance : les Advanced Persistent Threats (APT). Cette terminologie fait référence aux techniques et méthodologies qui peuvent être utilisées par un groupe d’individus pour perpétrer une attaque de longue durée sur une cible bien définie. Ainsi une APT vise à

-

Er zit een hacker in mijn diepvries!

Als er rond één term een hype was het laatste jaar, dan was het wel het “Internet of Things”, kortweg IoT. Dit “internet der dingen” uit zich in allerhande alledaagse en steeds meer persoonlijke toestellen die zich kunnen verbinden aan het internet of netwerk, en met elkaar kunnen praten. Endat is niet zonder risico. Intelligente

-

Contacter un citoyen sur Facebook ?

Il est devenu fréquent que les administrations demandent aux citoyens de leur fournir une adresse e-mail pour les contacter. C’est par exemple le cas sur l’Irisbox pour les Bruxellois, sur Tax-on-web pour tous les belges et résidents (ou dans son « dossier fiscal ») et même de certaines communes. C’est souvent optionnel, et on ne

-

One card to rule them all…

In een vorige blog, waarbij ik de lezers wil bedanken voor alle ‘commotie’, had ik het over de proliferatie aan plastic kaarten die we in onze portefeuille bewaren. Ik stelde dat we best heel wat van onze bestaande kaarten zouden kunnen vervangen door één enkele ‘superkaart’, en dat de eID daar misschien wel een geschikte

-

Hoe het Britse ministerie van Defensie omgaat met Persoonsgegevens

In een vorige artikel werd toegelicht hoe de G-Cloud in de UK omgaat met gevoelige gegevens. Dit artikel bekijkt hoe het Britse ministerie van defensie (MOD) omgaat met persoonsgegevens, of correcter, hoe haar industriële partners er moeten mee omgaan. Het publiek beschikbare Industry Security Notice 2010/01 geeft enig inzicht. Een industriële partner moet hier op

-

Hoe de G-Cloud (VK) omgaat met Gevoelige Gegevens

Inleiding Het Verenigd Koninkrijk bouwt zijn G-Cloud uit. Ondernemingen kunnen er hun diensten in een centrale catalogus laten opnemen, waardoor de publieke (overheids) diensten makkelijker de weg vinden naar cloud-diensten. Deze tekst gaat in op de G-cloud en bespreekt daarbij hoe omgegaan wordt met gevoelige gegevens. G-Cloud: Stand van zaken De G-cloud werd in februari

-

Une adresse e-mail pour chaque citoyen ?

Lors de l’étude que nous avons menée sur la qualité des adresses e-mails dans une série de bases de données des administrations et qui a déjà mené à trois articles de ce blog (1, 2, 3), mettant en évidence la grande difficulté à maintenir une adresse e-mail correcte pour chaque citoyen, une question nous a

-

Vérifier une adresse e-mail : un problème facile ? Partie III

Contrôler qu’un e-mail a bien été consulté n’est pas une chose facile, et dans le meilleur des cas, ne pourra être fait qu’avec un degré de certitude très peu élevé. En général, dans les sociétés qui utilisent un gestionnaire d’envoi de campagne de marketing (CRM) à la pointe de la technologie, utilisant les techniques de

-

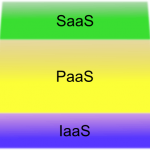

“as a Service”: een Waaier aan Mogelijkheden

Over PaaS en de brede lading die erdoor wordt gedekt De moderne “stack” voor applicaties in de Cloud, van IaaS (Infrastructure as a Service) over PaaS (Platform as a Service) tot SaaS (Software as a Service), is stilaan een gekend plaatje. Maar de strikte scheiding tussen het virtualiseren van infrastructuur, het automatiseren van middleware en

-

L’impératif de collaboration ( The collaboration imperative)

Le monde de plus en plus interconnecté dans lequel nous vivons aujourd’hui est tout à la fois source de promesses et de menaces pour chaque entreprise. Source de promesses, car les moyens disponibles aujourd’hui permettent d’améliorer notre réactivite et notre efficacité : Internet est un catalyseur phénoménal de l’intelligence collective et permet de trouver rapidement de

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design