cryptography

-

Kwantumcomputers & cryptografie deel 3: De Crypto-apocalypse?

Welke impact zullen kwantumcomputers hebben op onze moderne cryptografie, die levensnoodzakelijk is in onze samenleving? Deze blogpost bespreekt de impact op symmetrische encryptie, op cryptografische hashfuncties en op publieke sleutelcryptografie. Impact op symmetrische encryptie Bij symmetrische encryptie gebeurt encryptie en decryptie met dezelfde sleutel (zie onderstaande figuur). AES (Advanced Encryption Standard) is vandaag de wereldwijde

-

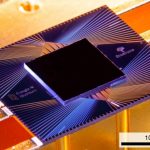

Kwantumcomputers & cryptografie deel 2: Kwantum (niet) in de praktijk

Welkom in het 2e deel van de reeks kwantumcomputers & cryptografie. We gaan in op de huidige stand van zaken in kwantumcomputerland en schijnen licht op vragen zoals: “Hoe ver staan we met de bouw van kwantumcomputers?”, “Hoe moeilijk is het bouwen ervan?” en “Zullen ze binnen 10 jaar klassieke computers op vele fronten ingehaald

-

Kwantumcomputers & cryptografie deel 1: Kwantum- Vs. klassieke computer

Het tijdperk van de kwantumcomputers lijkt snel dichterbij te komen. Dergelijke computers zouden een mokerslag geven aan de hedendaagse cryptografie. Bedrijven claimen revolutionaire doorbraken. Grootmachten investeren miljarden waardoor het zelfs wat doet denken aan een wapenwedloop. De dominantie van de kwantumcomputer lijkt wel zeer snel realiteit te gaan worden. Bij bedrijven en overheidsinstellingen groeit samen

-

Advanced cryptography for privacy protection – Cases from the government field

Keynote given at workshop: “Tackling privacy challenges in software engineering – An SME perspective”, organized by KU Leuven on 21 January 2020 Government institutions inevitably process large amounts of – sometimes very sensitive – personal data as part of their mission. This must be done in an efficient and safe manner. Traditional approaches, including the

-

Bescherming van persoonsgegevens met geavanceerde cryptografie

NEDERLANDS Overheidsinstellingen verwerken in het kader van hun opdracht onvermijdelijk grote hoeveelheden – soms erg gevoelige – persoonsgegevens. Dit dient zowel op een efficiënte als op een veilige manier te gebeuren. Traditionele benaderingen, waaronder het gebruik van klassieke cryptografie, zijn helaas niet steeds afdoende. Stel, bij wijze van voorbeeld, dat de FOD justitie in het

-

Bescherming van persoonsgegevens met geavanceerde cryptografie

De bescherming van persoonsgegevens is cruciaal voor overheidsinstellingen. Toch blijkt het vaak moeilijk om een evenwicht te vinden tussen veiligheid, kost, functionele vereisten en gebruiksgemak. Daar waar traditionele benaderingen geen bevredigende oplossingen bieden, kunnen geavanceerde cryptografische tools mogelijks een uitweg bieden. Dit heeft enkele jaren terug onder meer geleid tot het gebruik van Threshold encryption

-

“Vergeetachtige verzending” voor vertrouwelijk onderzoek naar personen

Geregeld is onderzoek nodig naar verdachte personen. Dit neemt niet weg dat de privacy van deze en andere personen gerespecteerd moet worden. Ook de confidentialiteit van het onderzoek moet gegarandeerd blijven. Dit artikel reikt een waardevolle technologie aan om aan deze vereisten tegemoet te komen. Het spanningsveld Er wordt regelmatig vanuit justitie onderzoek gevoerd naar

-

Cryptografische pseudoniemen snellen de GDPR te hulp

Er worden steeds meer persoonsgegevens verwerkt, die dan ook op een afdoende manier beschermd moeten worden. Vaak volstaan de genomen veiligheidsmaatregelen niet en lezen we in de pers over opnieuw een data breach of over het niet respecteren van de privacy. Cryptografische pseudonimisatie is een relatief weinig gekende technologie die dergelijk misbruik een pak moeilijker

-

Linking Together Personal Data in the Era of Big Data & GDPR

In May 2018, the much-discussed GDPR will be enacted. Besides identified data and anonymous data, the European regulation introduces a new category of data, called pseudonymous data. This articles presents an approach, based on cryptographic pseudonyms, that can help governments to become GDPR compliant more easily in case personal data originating from different sources need to

-

The Quantum-World

La technologie quantique est-elle le futur du XXIe siècle? C’est la question que se posent nombre de scientifiques à l’heure actuelle. Malgré cette incertitude, la plupart sont d’accord sur un point : la technologie quantique va amener une révolution scientifique sans précédent. En ce qui concerne la sécurité informatique, la technologie quantique est la bombe à

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design