cryptography

-

Quantum technology: révolution ou déclin de la sécurité informatique?

La technologie quantique est-elle le futur du XXIe siècle? C’est la question que se posent nombre de scientifiques à l’heure actuelle. Malgré cette incertitude, la plupart sont d’accord sur un point : la technologie quantique va amener une révolution scientifique sans précédent. En ce qui concerne la sécurité informatique, la technologie quantique est la bombe à retardement

-

Open en minder open blockchain netwerken

Blockchain zag in 2009 het licht met de lancering van Bitcoin. Het Bitcoin netwerk is extreem open en transparant; iedereen kan minen1, iedereen kan transacties publiceren en iedereen kan de volledige inhoud van de blockchain zien. Daarenboven kan iedereen wereldwijd applicaties bouwen bovenop de Bitcoin blockchain. Het Bitcoin netwerk is daarmee het typische voorbeeld van

-

Linking Together Personal Data in the Era of Big Data & GDPR

Presentation given at Infosecurity Belgium by Kristof Verslype on 23 March 2017. What if a research team wants to analyse large sets of personal data? Say it needs medical, financial and demographic data of all citizens with a wage of at least EURO 40.000, born after 1990 and who are self-employed as a secondary activity.

-

Blockchain & Smart Contracts

— Nederlands — Bitcoin stuurde een schokgolf door de financiële wereld. Voor het eerst was het mogelijk om geld snel te transfereren naar de andere kant van de wereld zonder dat daarbij een centrale, machtige bank betrokken was. De ruggengraat van Bitcoin is de blockchain-technologie. Al snel werd ontdekt dat deze blockchain-technologie een veel ruimer

-

Data Archipel – Analyse op Gekruiste Persoonsgegevens

Analytics op persoonsgegevens moet steeds in overeenstemming gebeuren met de privacywetgeving, waarbij principes zoals finaliteit, proportionaliteit, transparantie en information security practices gerespecteerd dienen te worden. De fragmentatie van de overheid levert een bijkomende uitdaging op. Wanneer namelijk persoonsgegevens uit verschillende bronnen gekruist worden in één centraal datawarehouse, blijven de aanleverende overheidsbedrijven enerzijds wel verantwoordelijk voor

-

Cryptographie et Cloud Computing – État de l’Art

Impossible de nier les avantages du cloud : réduction des coûts, plus grande évolutivité, meilleure mobilité, déploiement plus rapide et mises à niveau instantanées, pour ne citer qu’eux. Cependant, les risques de sécurité constituent toujours le principal frein à l’adoption du cloud par les organisations et entreprises. L’objectif de cette research note est de présenter les

-

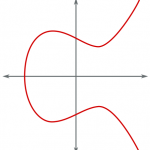

Elliptic Curve Cryptography for dummies 2: en pratique pour la cryptographie

Dans un précédent article, nous avons introduit la cryptographie sur courbe elliptique (Elliptic Curve Cryptography (ECC) en anglais), l’aspect d’une courbe elliptique, et en quoi l’ECDLP est le fondement de la sécurité de l’ECC. Ici, nous allons voir comment l’ECC fonctionne en pratique. Encore une fois, je remercie par avance les experts dans le domaine qui comprendront

-

Elliptic Curve Cryptography for dummies 1: introduction

La cryptographie sur courbes elliptiques, ou Elliptic Curve Cryptography (ECC) en anglais, est un des plus puissants types de cryptographie utilisée aujourd’hui. On retrouve cette technologie dans de nombreux exemples du quotidien, tels que dans le protocole HTTPS d’un grand nombre de sites web ou dans certaines cartes d’identité (p.ex. pour la méthode de signature

-

Het quantum aan de macht? – deel 2

Waar we in een vorige post hebben gezien waar de fundamenten van quantum computing liggen en wat de theoretische mogelijkheden zijn, dan gaan we nu eens kijken hoe het op het vlak van technische realisaties is gesteld. Misschien toch nog eens kort het belangrijkste herhalen: Qubits (quantum bits) zijn superpositie van twee toestanden. Ze stellen

-

Comment chiffrer ses données dans le cloud

Le cloud computing est une tendance forte dans le monde de l’IT. Ses nombreux avantages, comme la flexibilité d’utilisation ou la réduction des coûts, ont convaincu beaucoup d’entreprises qui utilisent désormais des services et applications cloud comme Dropbox, Gmail ou Salesforce au quotidien. La sécurité doit faire l’objet d’une attention particulière lors du choix d’une

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design