Security

-

Zetes Sipiro M – Mobiele eID kaartlezer

De Sipiro M laat toe om vanop een iPad of iPhone aan te melden in webtoepassingen die beveiligd zijn met eID. Een dergelijke oplossing op basis van een externe mobiele kaartlezer en specifieke browser-app lijkt vooral nuttig in een bedrijfscontext voor medewerkers die frequent willen aanmelden in eID-toepassingen op een mobiel toestel. Le Sipiro M

-

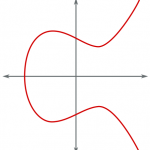

Elliptic Curve Cryptography for dummies 1: introduction

La cryptographie sur courbes elliptiques, ou Elliptic Curve Cryptography (ECC) en anglais, est un des plus puissants types de cryptographie utilisée aujourd’hui. On retrouve cette technologie dans de nombreux exemples du quotidien, tels que dans le protocole HTTPS d’un grand nombre de sites web ou dans certaines cartes d’identité (p.ex. pour la méthode de signature

-

Cloud Security Guidance

Devenu une notion inévitable et populaire ces dernières années, le cloud est passé d’un concept brumeux et risqué à la stratégie ICT « du futur » vers laquelle toute organisation va tôt ou tard se tourner. Avec un budget ICT sous pression, le gouvernement est aussi séduit par les possibilités offertes par le cloud. Outre la réduction des

-

Het Dilemma van Estland – Waarheen met de gevoelige overheidsdata?

Estland met hoofdstad Tallinn is één van de drie Baltische staten en telt een kleine 1.300.000 inwoners, zeg maar een gemiddelde Vlaamse provincie. Desondanks speelt de overheid een voortrekkersrol wat betreft informatisering. Zo is er Mobiil-ID, een SIM gebaseerde oplossing waarmee de burgers zich met hun mobiel toestel kunnen identificeren naar (internet)diensten van zowel overheden

-

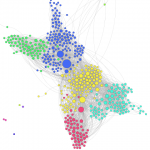

Facebook : peut-on vraiment cacher sa liste d’amis ?

Dans notre article précédent, nous avons montré que beaucoup d’information pouvait être trouvée rien qu’en parcourant la liste d’amis Facebook de quelqu’un, et en analysant les relations d’amitié entre ceux-ci. Il semble donc raisonnable de penser qu’il est prudent de rendre sa liste d’amis privée, ou à tout le moins uniquement accessible à ses propres amis.

-

Ce qu’un réseau social peut nous apprendre

Mathématiquement parlant, un “réseau” est une structure composée de nœuds ou d’entités, ainsi que de relations entre ces nœuds (qu’on appelle souvent “arcs”). À l’origine, un “réseau social” est une “abstraction” d’une société : des personnes en constituent les nœuds et les liens entre ces personnes en sont les arcs (en fonction de ce qu’on veut

-

Staan Uw Bedrijfsgegevens in een Onweerscloud?

In de cloud is alles goedkoper, sneller, veiliger, beter. De cloud is de toekomst en de toekomst is in de cloud. Zoals wel vaker gebeurt, smoorde de euforie van de hype elk kritisch geluid. In een eerder artikel schreef ik over de impact op de burgers. Dit artikel gaat in op de impact voor bedrijven

-

Pourquoi les “password managers” ne sont pas si sûrs qu’on le pense

Ces dernières années ont vu naître une multitude d’applications et services web, que ce soit les réseaux sociaux, emails, messageries instantanées ou encore home banking. Pour s’y connecter, ces services choisissent généralement l’authentification simple login/password où l’identifiant ou login de l’utilisateur est prédéterminé (p.ex. les initiales de son nom ou son email), et où l’utilisateur doit

-

De FIDO Alliance: Geen vertrouwen meer in het paswoord

Inleiding Er gaan meer en meer stemmen op om iets te doen aan de problemen die het gebruik van paswoorden ons bezorgen. Met de regelmaat van de klok belanden er paswoorden op straat. Dat doet ons telkens weer inzien dat er alternatieven moeten gezocht worden. De inherente nadelen van paswoorden zijn ondertussen welbekend: We kiezen

-

Met de Broker in de Aanval tegen de Cloud-Anarchie

Cloud-Anarchie & Spaghettiarchitectuur Zowel ondernemingen als overheidsdiensten hebben moeite om om te gaan met de relatief recente situatie waarbij de werknemers en delen van het (overheids)bedrijf zonder toelating gebruik maken van allerlei diensten in de publieke cloud voor professionele doeleinden. Op het eerste zicht is een dergelijke oplossing snel en goedkoop, maar toch krijgen we

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design