Security

-

Cloud-Strategieën bij Buitenlandse overheden – Update

De cloud eist een steeds prominentere rol op in het IT-landschap. Er kan relatief snel gebruik van gemaakt worden, biedt een ongekende flexibiliteit en dit tegen lage prijzen. Voor overheden stelt zich dan de vraag welke houding aan te nemen tegenover het gebruik van de cloud. Vooral met betrekking tot gevoelige gegevens kan dit vraagtekens

-

Cloud-Strategieën bij Buitenlandse overheden

De cloud eist een steeds prominentere rol op in het IT-landschap. Er kan relatief snel gebruik van gemaakt worden, biedt een ongekende flexibiliteit en dit tegen lage prijzen. Voor overheden stelt zich dan de vraag welke houding aan te nemen tegenover het gebruik van de cloud. Vooral met betrekking tot gevoelige gegevens kan dit vraagtekens

-

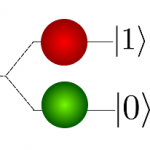

Het quantum aan de macht? – deel 2

Waar we in een vorige post hebben gezien waar de fundamenten van quantum computing liggen en wat de theoretische mogelijkheden zijn, dan gaan we nu eens kijken hoe het op het vlak van technische realisaties is gesteld. Misschien toch nog eens kort het belangrijkste herhalen: Qubits (quantum bits) zijn superpositie van twee toestanden. Ze stellen

-

Het quantum aan de macht?

Af en toe lezen we in de pers iets over experimenten met ‘qubits’ en het gebruik van quantummechanica in het uitwisselen van cryptografische sleutels. Deze reeks blogposts heeft tot doel om de achterliggende concepten wat duidelijker te maken en vooral aan te geven wat je nu eigenlijk kan en niet kan met quantummechanica in de

-

Archivage des bases de données – Analyse du marché

Venant de finaliser une étude sur l’archivage des bases de données avec un collègue, nous avons mené un examen du marché via l’examen de quatre solutions existantes. Nous les avons confrontées à notre définition de l’archivage et aux différentes caractéristiques identifiées comme importantes pour ce type de solution. Pour mener cette étude, nous sommes partis

-

Comment chiffrer ses données dans le cloud

Le cloud computing est une tendance forte dans le monde de l’IT. Ses nombreux avantages, comme la flexibilité d’utilisation ou la réduction des coûts, ont convaincu beaucoup d’entreprises qui utilisent désormais des services et applications cloud comme Dropbox, Gmail ou Salesforce au quotidien. La sécurité doit faire l’objet d’une attention particulière lors du choix d’une

-

Sterke authenticatie op smartphones en tablets

Als we gebruik willen maken van online diensten, moeten we ons steevast aanmelden. Meer en meer wordt een sterke authenticatie gevraagd. Dat betekent dat we meer dan één factor gebruiken om onze identiteit te bewijzen, doorgaans iets wat we bezitten en iets wat we kennen. De eID komt hier perfect aan tegemoet: we bezitten de

-

Bring Your Own Device & Mobile Security – L’art de faire cohabiter des appareils personnels et professionnels en entreprise

In de loop van dit jaar konden we vaststellen dat persoonlijke toestellen steeds vaker opduiken in een professionele omgeving. Zowel draagbare computers, tablets als smartphones worden door werknemers meer en meer gebruikt voor professionele doeleinden. Die tendens noemen we Bring Your Own Device (BYOD). Hoewel gebruikers soms productiever kunnen zijn als zij hun favoriete tools

-

Help, mijn portefeuille is te dik

Smartcards, eID en minder slim plastic: hoe werken ze en hoeveel hebben we er echt nodig? Je kent het vast wel: je stapt een winkel binnen die je nog niet eerder bezocht, en wanneer je buiten komt, heb je er weer een klantenkaart bij, mooi in de standaard vorm van de vele andere kaarten die

-

Database Activity Monitoring (DAM)

Oplossingen voor Database Activity Monitoring registreren alle database queries om op deze manier interne en externe aanvallen op te sporen en het lekken van informatie of misbruiken van privileges te kunnen vaststellen. Doordat ze georiënteerd zijn rond data en redelijk transparant ontplooid kunnen worden, zijn ze een krachtig middel om de veiligheid van uw systemen

Keywords:

analytics annexe_category Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Knowledge Graph Machine Learning methodology Mobile Natural Language Processing NLP Open Source PaaS Privacy Productivity quantum computing Security software design